Tipos de control de acceso para empresas: tarjetas, huellas, código, móvil y reconocimiento facial

En una empresa, controlar quién entra, cuándo entra y a qué zonas accede no es solo una cuestión de seguridad.

Un sistema de control de accesos bien diseñado impacta directamente en la protección de personas y activos, en el cumplimiento normativo y en la eficiencia operativa diaria.

Frente a métodos tradicionales, estos sistemas permiten gestionar permisos de forma centralizada, reducir errores humanos, limitar accesos por horarios o áreas críticas y disponer de registros fiables para auditorías, investigaciones o controles internos.

Además, cuando el control de accesos se integra con otros sistemas de seguridad (videovigilancia, alarmas, control horario), la empresa gana en coherencia, automatización y capacidad de respuesta.

El papel del control de accesos dentro de la seguridad empresarial

Aquí analizamos por qué el control de accesos se ha convertido en un elemento estratégico dentro de la seguridad empresarial y qué papel juega en la gestión diaria de instalaciones, personas y riesgos.

En la práctica, el control de accesos actúa como un filtro inteligente entre el exterior y las distintas áreas de una empresa.

No solo decide si una puerta se abre o se mantiene cerrada, sino que permite aplicar políticas de seguridad coherentes, adaptadas a la estructura organizativa, los flujos de trabajo y el nivel de criticidad de cada zona.

Si aún no tienes claro en qué consiste exactamente un sistema de control de accesos y qué ventajas ofrece a nivel empresarial, te recomendamos leer este artículo: ¿Qué es un sistema de control de accesos y por qué tu empresa lo necesita?

Control de accesos frente a llaves tradicionales

Para entender el verdadero alcance de un sistema de control de accesos, resulta útil compararlo con el uso de llaves tradicionales.

Aunque siguen presentes en muchos entornos, las llaves ofrecen un modelo de seguridad limitado, poco flexible y difícil de auditar frente a las necesidades actuales de una empresa.

| Aspecto | Llaves tradicionales | Control de accesos electrónico |

|---|---|---|

| Gestión de pérdidas | Requiere cambiar cerraduras o asumir riesgos | Desactivación inmediata de la credencial |

| Trazabilidad | No existe registro de uso | Registro de accesos por usuario, fecha y zona |

| Gestión de permisos | Acceso único y sin horarios | Permisos configurables por persona y franja horaria |

| Escalabilidad | Gestión compleja al crecer la empresa | Administración centralizada y escalable |

| Integración con seguridad | Sistema aislado | Integrable con videovigilancia, alarmas y control horario |

Esta comparación deja claro que las llaves resuelven una necesidad básica, pero el control de accesos electrónico aporta control real, visibilidad y capacidad de adaptación a los entornos empresariales actuales.

Criterios para elegir un sistema de control de accesos empresarial

No todos los sistemas de control de accesos responden a las mismas necesidades.

Elegir la solución adecuada implica analizar el contexto de la empresa, el nivel de riesgo y la forma en la que se gestionan personas, espacios y procesos.

Nivel de seguridad requerido

El nivel de seguridad requerido depende directamente del tipo de espacios a proteger.

Oficinas administrativas, naves industriales o centros críticos no presentan los mismos riesgos ni exigen el mismo grado de control.

En áreas sensibles, es habitual recurrir a autenticación reforzada o sistemas más avanzados, mientras que en zonas de paso o bajo riesgo pueden emplearse soluciones más sencillas.

Número de usuarios y puntos de acceso

El volumen de personas y puertas condiciona la gestión y la escalabilidad del sistema.

Una solución adecuada debe permitir altas, bajas y modificaciones de permisos de forma rápida, sin afectar a la operativa diaria, y estar preparada para crecer junto con la empresa.

Integración y cumplimiento normativo

Un sistema de control de accesos aporta mayor valor cuando se integra con videovigilancia, alarmas o control horario, ofreciendo una visión unificada de la seguridad.

Además, es imprescindible que la solución cumpla con el RGPD y garantice una correcta gestión de los datos personales, especialmente en sistemas que utilizan biometría.

Control de acceso mediante tarjetas o llaveros RFID

El control de acceso mediante tarjetas o llaveros RFID es una de las soluciones más extendidas en entornos empresariales.

Su equilibrio entre seguridad, coste y facilidad de uso lo convierte en una opción habitual para oficinas, edificios corporativos y centros con un número medio o alto de usuarios.

En cualquier estrategia de control de accesos, el primer paso es disuadir al potencial intruso. Esto significa hacer que el intento de intrusión sea poco atractivo, arriesgado o claramente inviable desde el primer contacto visual con el entorno protegido.

Cómo funciona el control de acceso por tarjeta

El sistema se basa en una credencial física (tarjeta o llavero) que se aproxima a un lector.

El lector identifica la credencial y consulta al sistema si ese usuario tiene permiso para acceder a la puerta, zona u horario definidos. Si la validación es correcta, el acceso se autoriza y queda registrado.

Tipos de tarjetas y llaveros

Existen diferentes tecnologías de tarjetas, cada una con distintos niveles de seguridad y compatibilidad.

Las más habituales en empresas son:

- RFID de proximidad: solución básica y económica para accesos estándar.

- MIFARE: tarjetas con mayor nivel de seguridad y capacidad de cifrado.

- Llaveros RFID: formato compacto, resistente y cómodo para uso diario.

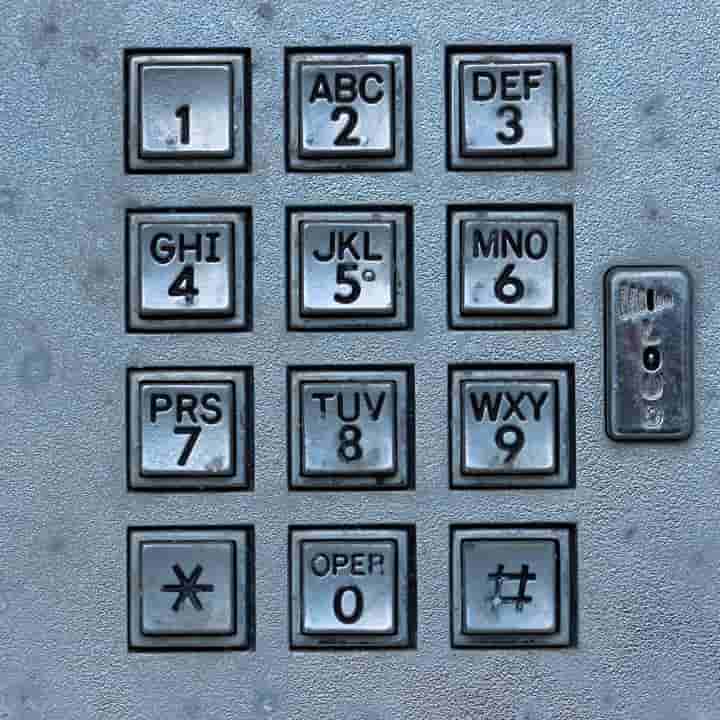

Control de acceso por código PIN o teclado

El control de acceso mediante código PIN es una de las soluciones más sencillas y directas.

Se basa en la introducción de una combinación numérica en un teclado para autorizar o denegar el acceso, sin necesidad de credenciales físicas.

Cómo funciona el acceso mediante código

Cada usuario dispone de un código personal que el sistema valida en el momento del acceso.

El teclado envía la información a la controladora, que comprueba si el código está activo, asociado a ese punto y dentro del horario permitido.

Cuándo es recomendable este sistema

Este tipo de acceso suele emplearse en zonas comunes, accesos secundarios o entornos con bajo riesgo, donde prima la rapidez y la simplicidad frente a un control individualizado.

Control de acceso biométrico por huella dactilar

El acceso por huella dactilar introduce la biometría como factor de autenticación, vinculando el acceso a una característica física única del usuario.

Biometría aplicada al control de accesos

El sistema no almacena la huella como una imagen, sino como un patrón biométrico cifrado que se compara en cada intento de acceso.

Esto permite una identificación rápida y precisa sin necesidad de recordar códigos ni portar tarjetas.

Aspectos legales y protección de datos

La huella dactilar se considera un dato biométrico sensible.

Su uso exige cumplir estrictamente con el RGPD, aplicar medidas de seguridad reforzadas y justificar su necesidad frente a otros métodos menos intrusivos.

El uso de la huella dactilar como método de autenticación genera muchas dudas. En este artículo analizamos si es seguro el control de accesos con huella dactilar y qué implicaciones tiene a nivel legal y técnico.

Control de acceso mediante móvil (credenciales digitales)

El uso del smartphone como credencial digital ha ganado protagonismo en los últimos años, eliminando la necesidad de tarjetas físicas.

Las credenciales móviles forman parte de una tendencia clara hacia sistemas contactless, flexibles y fácilmente gestionables de forma remota.

Funcionamiento del acceso con smartphone

El usuario accede mediante una aplicación o credencial digital instalada en su dispositivo móvil.

La autorización se produce al acercar el teléfono al lector o mediante comunicación inalámbrica segura.

Tecnologías utilizadas

- NFC: comunicación por proximidad, similar a una tarjeta.

- Bluetooth: acceso sin contacto directo con el lector.

- Aplicaciones móviles: gestión y provisión remota de credenciales.

Control de acceso por reconocimiento facial

El reconocimiento facial es una de las tecnologías más avanzadas en control de accesos, basada en el análisis de rasgos faciales únicos.

Cómo funciona el reconocimiento facial

El sistema captura la imagen del rostro y la compara con un patrón biométrico almacenado.

La validación se realiza en tiempo real, sin necesidad de contacto físico.

Seguridad, marco legal y ámbitos de aplicación

El reconocimiento facial ofrece altos niveles de seguridad y fiabilidad gracias al uso de algoritmos avanzados y sistemas de detección de vida, siempre que la instalación y configuración sean correctas.

No obstante, al tratarse de datos biométricos sensibles, su uso está sujeto a estrictas exigencias legales y debe justificarse bajo criterios de necesidad y proporcionalidad.

Por este motivo, su implantación es más habitual en grandes corporaciones, infraestructuras críticas y entornos donde se requiere un control de identidad reforzado.

Comparativa de tipos de control de acceso para empresas

A la hora de elegir un sistema de control de accesos, conviene comparar cada tecnología desde un enfoque práctico. No solo importa la seguridad: también cuentan la comodidad de uso, el coste, el mantenimiento y el nivel de exigencia en cumplimiento legal, especialmente cuando entran en juego datos biométricos.

| Tipo de acceso | Seguridad | Comodidad | Coste | Mantenimiento | Cumplimiento legal |

|---|---|---|---|---|---|

| Tarjeta o llavero RFID | Media | Alta | Bajo (medio) | Bajo | Bajo (habitual) |

| Código PIN (teclado) | Baja (media) | Media | Bajo | Bajo | Bajo (habitual) |

| Huella dactilar | Alta | Alta | Medio | Medio | Alto (dato biométrico) |

| Móvil (credencial digital) | Media (alta) | Muy alta | Medio | Bajo (medio) | Medio |

| Reconocimiento facial | Alta (muy alta) | Muy alta | Alto | Medio (alto) | Muy alto (dato biométrico) |

Nota: los valores son orientativos y pueden variar según la calidad del hardware, el software de gestión, el nivel de cifrado y la política de seguridad aplicada (por ejemplo, uso de doble factor o reglas por horario y zona).

Cómo elegir e implantar el sistema de control de accesos adecuado

En la práctica, no existe un único sistema de control de accesos válido para todas las empresas.

La decisión debe basarse en una combinación de nivel de seguridad, tipo de actividad, estructura de la organización y capacidad de crecimiento.

Sistemas combinados y autenticación multifactor

En entornos donde el riesgo es elevado o la información es crítica, resulta habitual combinar distintos métodos de acceso.

La autenticación multifactor (por ejemplo, tarjeta más huella o móvil más PIN) añade una capa extra de seguridad y reduce significativamente la posibilidad de accesos no autorizados.

Este enfoque es especialmente útil en salas técnicas, CPDs, áreas restringidas o empresas con requisitos normativos estrictos.

Una decisión estratégica para la empresa

Elegir el sistema de control de accesos adecuado no es un gasto, sino una inversión en seguridad, control y eficiencia.

Un análisis profesional previo, una tecnología bien seleccionada y una implantación correcta permiten proteger personas y activos, optimizar la operativa diaria y preparar a la empresa para crecer con garantías.